Your new post is loading...

Your new post is loading...

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

Patch Tuesday has been and gone, which means that if you're responsible for the security of the computers in your office - or the ones you use at home - it's time to update your systems once again.

LinkedIn is working on its right-on-the-ball-with-security reputation, this time letting slip its domain details. According to this App.net post: “LinkedIn just got DNS hijacked, and for the last hour or so, all of your traffic has been sent to a network hosted by this company [confluence-networks.com]. And they don't require SSL, so if you tried to visit, your browser sent your long-lived session cookies in plaintext.” (User @berg)

Venez defier les meilleurs hackers, dans une course contre la montre sans merci

Download the 2013 #DBIR from Verizon for the latest on data security threats.

|

Scooped by

Gust MEES

|

HP : les vulnérabilités sont en hausse de près de 20% Principales conclusions de cette étude :

• Les vulnérabilités totales sont en progression

o les divulgations de sécurité ont augmenté de 19 %, passant de 6 844 en 2011 à 8 137 en 2012 ;

o le nombre de divulgations annoncées en 2012 reste inférieur de 19 % au record atteint en 2006 ;

• Les vulnérabilités critiques ont régressé, mais représentent encore un risque significatif :

o Les vulnérabilités critiques sont passées de 23 % en 2011 à 20 % en 2012 ;

o Une vulnérabilité sur cinq permet encore aux agresseurs de prendre le contrôle total de leur cible ;

• Les vulnérabilités Web bien connues se taillaient encore la part du lion en 2012 :

o Quatre catégories de vulnérabilités Web représentaient 40 % des incidents publiés en 2012 ;

• Les vulnérabilités exploitées par détournement de clics (clickjacking) sont encore omniprésentes :

o Moins de 1 % des adresses (URL) testées bénéficient d’une mesure d'atténuation standard, après plus d'une décennie ;

• Le taux de vulnérabilités mobiles continue d'augmenter rapidement :

o Les vulnérabilités mobiles ont progressé de 68 %, passant de 158 en 2011 à 266 en 2012 ;

o 48 % des applications mobiles testés en 2012 ont accordé un accès non autorisé.

• Les technologies matures introduisent des risques continus et évolutifs :

o Les vulnérabilités identifiées dans les systèmes SCADA (Supervisory Control And Data Acquisition) ont augmenté de 768 %, passant de seulement 22 en 2008 à 191 en 2012.

Les clients peuvent être opérationnels en quelques minutes, bénéficiant rapidement d’une vision précise des menaces de sécurité potentielles en exploitant des informations issues de plusieurs centaines de sources de données. La solution surveille également l'activité des applications et des utilisateurs, en quête d’anomalies de sécurité, telles que des comportements suspects.

|

Scooped by

Gust MEES

|

Die jährlichen Auszeichnungen für grobe Fehlleistungen bei Datenschutz und Privatsphäre gehen 2013 an Apple, Google, die Deutsche Post und die Bundespolizei sowie an die deutschen Ministerpräsidenten.

As expected Microsoft released seven important and two critical fixes for Windows, Internet Explorer and other Microsoft products. Adobe followed suite releasing fixes for ColdFusion, Flash and Sho...

The European Cyber Security Month (ECSM) 2013 team is inviting public and private sector organisations concerned with Network and Information Security to get involved in this year’s October programme, in line with the EU Cybersecurity Strategy. Following up on the successful ECSM pilot held in October 2012, the call for expression of interest is now open. We kindly invite you to provide any information for activities you planned in your country such as TV and radio campaigns, social media campaigns, competitions/quizzes with prizes, news articles, conferences, student fairs, road-shows, information sessions by Computer Emergency Response Teams (CERTs), "round table" discussion sessions, etc. And of course, we’d be very pleased to hear any new ideas that could be included in this year calendar.

Well it was an epic Security Blogger Meetup and awards this year. In many ways it was the best one we have had. But nothing is perfect and we are already planning to be bigger, better and more inclusive next year. In the meantime I know many folks have been waiting to see who the winners of the Social Security Blogger Awards were. So without further adieu, for the record here are the nominees and winners: Check in the article...

|

Scooped by

Gust MEES

|

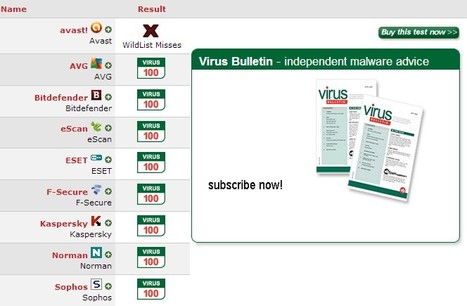

View the results of the Virus Bulletin VB100 anti-virus product comparisons

|

Scooped by

Gust MEES

|

An overwhelming percentage of the attacks on American companies and government agencies start in a building on the edge of Shanghai, say cybersecurity experts and American intelligence officials.

|

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

Just days after the launch of the PlayStation 4 and the Xbox One, Kaspersky Lab experts have discovered that PC gamers across Europe were hit by a massive number of attacks in 2013. Currently Kaspersky Lab knows 4.6 million pieces of gaming focused malware, with the total number of attacks facing gamers hitting 11.7 million globally. ===> On average, users were hit by 34,000 attacks related to gaming malware daily. <===

|

Scooped by

Gust MEES

|

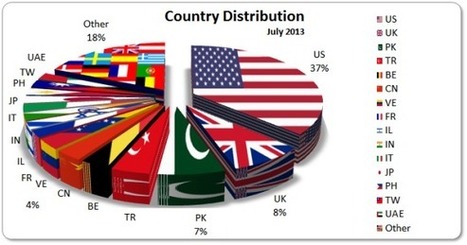

It's time for the Statistics related to the Cyber Attacks reported in the July 2013 Timelines (Part I and Part II). You will find a (hopefully) welcome novelty from this month: as a matter of fact ...

|

Scooped by

Gust MEES

|

The amount of cybercriminal activity associated with the Zeus family of financial Trojan programs has increased during the past few months, according to security researchers from antivirus vendor Trend Micro.

Bösartige Angreifer kapern Apache-Webserver und leiten deren Besucher auf Schad-Websites um. Die Tarnung der Malware ist fast perfekt. Eine Hintertür, die von Administratoren nur schwer bemerkt werden kann, sorgt dafür, dass Internet-Anfragen an Apache-Server nicht in Logs aufgenommen werden. Die gesendeten http-Anfragen, die in Wirklichkeit einen Trojaner steuern, sind nicht ersichtlich. Der Rest des Angriffs läuft im Speicher ab, Bugfixes gibt es noch nicht. 29. April 2013 von Manfred Kohlen 0

Die Malware Linux/Cdorked.A ist eine raffinierte Hintertür, die alles tut, um den Internetverkehr auf schädliche Webseiten umzuleiten, schreibt Sicherheitsanbieter Eset in einer aktuellen Warnung. Der Schädling sei so gut, dass er laut eigener Analysen schon hunderte von Webservern unter seine Kontrolle gebracht habe.

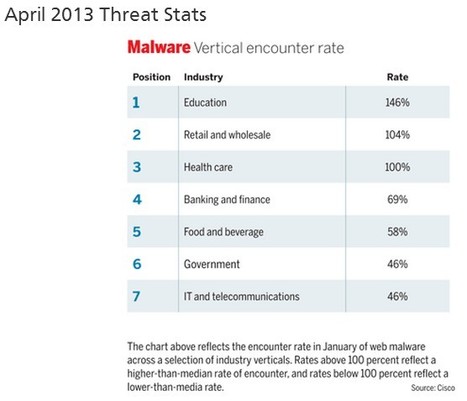

According to this month's threat stats, the total number of records containing sensitive data involved in breaches in the U.S. since January of 2005 is 607,255,063

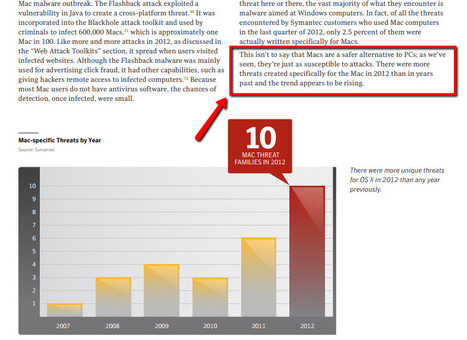

Mac's are NOT a safer alternative to PC's! Rising number of unique threats for OS X in 2012

"Everything is connected" ENISA has launched its new corporate video clip. This six-minutes movie describes the role of ENISA in a world where "everything is connected" both privately and professionaly. Communication technology connects us to family, friends, banks, and other private and e-government services we all rely on. But the Internet is under constant threat, from crime, attacks and accidents. Spamhaus, Stuxnet, Flamer, High Roller to name a few of the sophisticated cyber-attacks that took place the last 3 years. It is the European Union Agency ENISA’s job to work with prevention at EU levels in the field of cyber security. ENISA is working with governments, regulators and industry to assess risks and identify practical solutions to keep business, citizens and economy secure. This way, we support the smooth functioning of Europe’s internal market.

Via Gust MEES

|

Scooped by

Gust MEES

|

USA! USA! USA! is back on top as the world’s leading spam-relaying country.

See what other countries top our 'dirty dozen' list and get the latest spam stats from SophosLabs.

|

Scooped by

Gust MEES

|

Researcher Tillmann Werner of Crowdstrike did a live botnet takedown of the the Kelihos botnet today at RSA Conference 2013. Kelihos C is a peer to peer botnet responsible for pharmaceutical spam, Bitcoin wallet theft and credential harvesting.

|

Scooped by

Gust MEES

|

Unité 61398 : groupe secret de l'armée chinoise dédié au cyberespionnage - Intrusion, Hacking et Pare-feu. L'entreprise de sécurité américaine Mandiant a indiqué dans une étude qu'un groupe chinois spécialisé dans les cyberattaques, appelé APT1 (Advanced Persitant Threat) constituait un grand danger, car il disposait du soutien du gouvernement chinois.

« En cherchant à identifier l'organisation qui est derrière cette activité, nos recherches ont révélé que l'unité 61398 de l'Armée Populaire de Libération de Chine avait les mêmes missions, capacités et ressources que l'APT1 », précise le rapport. Il ajoute que « l'unité 61398 de l'armée est également située dans la même zone où l'activité de APT1 a été détectée ».

Elle se trouve dans un bâtiment de plus de 130 000 m⊃2; sur la route de Datong dans Gaoqiaozhen, une zone près de Pudong à Shanghai. La nature du travail de cette unité est considérée par la Chine comme un secret d'Etat, mais Mandiant estime qu'elle est à l'origine de multiples opérations de piratages contre des réseaux informatiques.

|

Your new post is loading...

Your new post is loading...

Learn more:

- https://gustmees.wordpress.com/2012/07/07/bring-your-own-device-advantages-dangers-and-risks/

- http://www.scoop.it/t/securite-pc-et-internet/?tag=Botnet

- http://www.scoop.it/t/securite-pc-et-internet/?tag=Mobile+Security