Your new post is loading...

Your new post is loading...

|

Scooped by

Gust MEES

|

Meet OSX/CrescentCore, the next generation of fake Flash Player malware—now redesigned to evade antivirus detection.

Hot on the heels of Intego's discovery of OSX/Linker and being the first to detect OSX/NewTab, the Intego team has discovered in the wild another previously unknown bit of malware that installs other unwanted software—but only if you're not running third-party endpoint protection software, and only if your operating system isn't running inside a virtual machine.

Intego has observed this malware in multiple places across the Web, from sketchy copyright-infringing download sites to rogue, high-ranking, non-sponsored Google search results links. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

Earlier this week, we discovered a new piece of Mac malware that is combining two different open-source tools—the EmPyre backdoor and the XMRig cryptominer—for the purpose of evil.

The malware was being distributed through an application named Adobe Zii. Adobe Zii is software that is designed to aid in the piracy of a variety of Adobe applications. In this case, however, the app was called Adobe Zii, but it was definitely not the real thing.

As can be seen from the above screenshots, the actual Adobe Zii software, on the left, uses the Adobe Creative Cloud logo. (After all, if you’re going to write software to help people steal Adobe software, why not steal the logo, too?) The malware installer, however, uses a generic Automator applet icon. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

A security researcher has discovered a vulnerability in the WebKit rendering engine used by Safari that crashes and restarts the iOS operating system used by iPhones and iPads.

The vulnerability can be exploited by loading an HTML page that uses specially crafted CSS code. The CSS code isn't very complex and tries to apply a CSS effect known as backdrop-filter to a series of nested page segments (DIVs).

Backdrop-filter is a relative new CSS property and works by blurring or color shifting to the area behind an element. This is a heavy processing task, and some software engineers and web developers have speculated that the rendering of this effect takes a toll on iOS' graphics processing library, eventually leading to a crash of the mobile OS altogether.

Sabri Haddouche, a software engineer and security researcher at encrypted instant messaging app Wire, is the one who discovered the vulnerability, and published proof-of-concept code on Twitter earlier today.

This link will crash your iOS device, while this link will show the source code behind the vulnerability. Haddouche also tweeted a video of the vulnerability crashing his phone: Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

An Australian teenager has admitted hacking into Apple’s internal network and stealing 90 GB worth of files.

The 16-year-old, who cannot be named for legal reasons, has pleaded guilty to breaking into Apple’s systems on multiple occasions over the course of a year, from his parent’s home in Melbourne’s suburbs.

According to a report in The Age, the young hacker claimed to be a “fan” of the company, who “dreamed” of working for Apple one day.

The teen is thought to have attempted to hide his identity using a variety of tools, such as VPN software. But after Apple eventually spotted the unauthorised access of their internal systems they informed the FBI, who in turn worked with the Australian Federal Police to track down the intruder.

A search of the teenager’s home last year saw law enforcement officers seize two Apple laptops with serial numbers that “matched the serial numbers of devices which accessed the internal systems”, according to a prosecutor.

In addition, a mobile phone and hard drive was also seized. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

HP Leaves Mac Users Vulnerable to Fax Hacks

Oftentimes when HP releases firmware updates for printers and multifunction devices, the company only makes the firmware available in the form of an EXE file — a Windows application. In spite of the severity of the Faxploit bugs, HP has not made an exception to this unfortunate practice.

Of the more than 150 affected models for which HP released firmware updates, approximately one quarter of them do not have a Mac-compatible firmware update installer available to download through HP's support site. Later in this article is a complete list of devices for which Mac-compatible firmware installation methods are not currently available.

This leaves companies and home users that only use macOS or Linux in a difficult position: unplug your fax line, or remain vulnerable to serious attacks. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

Unfortunately for Apple, and customers who like to believe that their phone is private, a workaround has been discovered whereby police could prevent an iPhone or iPad entering USB Restricted Mode if they act quickly enough.

Researchers at Elcomsoft discovered that the one hour countdown timer can be reset simply by connecting the iPhone to an untrusted USB accessory:

“In other words, once the police officer seizes an iPhone, he or she would need to immediately connect that iPhone to a compatible USB accessory to prevent USB Restricted Mode lock after one hour. Importantly, this only helps if the iPhone has still not entered USB Restricted Mode.”

And where might you find such a compatible USB accessory that can prevent USB Restricted Mode from kicking in?

Look no further than Apple’s own online store, where the company will happily sell you a Lightning to USB 3 Camera Adapter for a mere $39. Chances are that there are even cheaper accessories which will do the job just as well. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

Mikrofon kann nach Update auf iOS 11.3 kaputt sein

Das Update auf iOS 11.3 macht bei einigen Besitzern eines iPhone 7 oder iPhone 7 Plus Probleme. Das Mikrofon am Smartphone funktioniert dann nicht mehr einwandfrei. In einem solchen Fall kann eine Reparatur notwendig sein.

Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

Des mises à jour de sécurité pour macOS Sierra et El Capitan

Florian Innocente | 30/03/2018 à 10:56 (Mis à jour le 30/03/2018 à 14:48)

Les utilisateurs de Sierra et d'El Capitan profitent d'une volée de corrections de failles de sécurité

ADVERTISEMENT

qui ont été offertes en parallèle à High Sierra, au travers de la mise à jour 10.13.4.

Des mises à jour spécifiques estampillées "Security Update 2018-002" à récupérer sur le Mac App Store (Safari 11.1 proposé à ces système contient aussi son lot de bugs supprimés). Elles règlent des lacunes à différents niveaux, que ce soit le kernel, APFS, Mail, Notes, des pilotes graphiques Intel, iCloud Drive, le Terminal, etc.

Parmi ces failles, il y en avait une par exemple permettant à une application d'enregistrer, à l'insu de l'utilisateur, les touches qu'il frappait lorsqu'il tapait du texte dans un autre logiciel. Un keylogger tout à fait discret en somme. Le même défaut était partagé par iOS et il a été corrigé pareillement.

Pas mal de failles, communes à macOS et iOS, avaient été dénichées par Samuel Groß, elles avaient comme point commun d'accorder à une application des droits d'accès indus. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

Über die Ausnutzung von insgesamt drei Fehlern gelang es einem Sicherheitsforscher, aus dem Browser heraus tief in macOS einzugreifen. Auch ein weiterer Safari-Hack verlief erfolgreich.

Auf der diesjährigen Pwn2Own der Zero Day Initiative im Rahmen der CanSecWest-Konferenz im kanadischen Vancouver gelangen Sicherheitsforschern in der letzten Woche zwei erfolgreiche Angriffe auf macOS über den Apple-Browser Safari.

Verkettung von drei Fehlern

Samuel Groß von der Gruppe phoenhex, dem zusammen mit einem Kollegen im vergangenen Jahr ein ähnlicher Angriff gelungen war, zeigte einen aus drei Fehlern bestehenden Angriff, bei dem es über Safari gelang, einen Text auf der eigentlich besonders geschützte Funktionstastenleiste Touch Bar eines MacBook Pro zu platzieren (siehe Bild). In Safari nutzte Groß einen JIT-Optimization-Bug und anschließend einen Logikfehler in macOS, um die Sandbox zu verlassen. Fehler drei war ein Kernel-Overwrite, über den Code mit Hilfe einer Kernel-Erweiterung ausgeführt werden konnte. Groß erhielt 65.000 US-Dollar und 6 "Master of Pwn"-Punkte.

EInem zweiten Team, den MWR Labs um Alex Plaskett, Georgi Geshev und Fabi Beterke, gelang am zweiten Tag der Pwn2Own wiederum ein Sandbox-Escape in Safari. Dabei wurden zwei Fehler ausgenutzt. Die Gruppe erhielt 55.000 Dollar und 5 "Master of Pwn"-Punkte. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Pwn20wn

|

Scooped by

Gust MEES

|

Déjà quatre nouveaux malwares identifiés en 2018 sur Mac

Malwarebytes dévoile en outre que pas moins de quatre nouveaux malwares ont été identifiés depuis le début de l'année 2018. L'un d'entre eux a été identifié par un utilisateur dont les DNS ont été changés à son insu et qui s'est retrouvé dans l'impossibilité de les remettre à zéro : OSX.MaMi. Outre le changement de DNS, le malware avait également installé un nouveau certificat de sécurité.

Un autre malware serait issu des outils développés par le Liban dans le cadre de l'opération d'espionnage d'Etat DarkCaracal. Ce malware ne serait toutefois qu'en phase de développement, la version identifiée étant la 0.1, d'après Malwarebytes. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

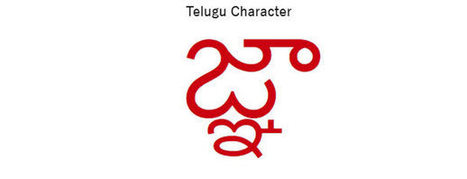

Apple released updates on Monday that will protect owners of iPhones, iPads, iMacs, MacBooks, iMac Pros, Apple Watches, and (phew!) Apple TVs from having toerags crash their devices.

The bizarre bug was in how Apple products handled a Unicode symbol representing a letter from the south Indian language of Telugu.

When, for instance, vulnerable versions of iOS displayed the character they would get their knickers in a twist, causing the app to crash.

Fortunately updating Apple operating systems is a pretty painless process.

For instance, on an iMac you just need to open App Store, and select Updates to see what updates are waiting to be installed. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security/?&tag=Telugu+Character https://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security/?&tag=iOS https://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

Im Internet sind Teile des streng vertraulichen iOS-Codes aufgetaucht. IT-Security-Experten sprechen vom "größten Leak der Geschichte". Vermutlich sind neue Jailbreaks bald die Folge.

Auf dem Software-Entwicklungs-Portal "GitHub" sind angeblich ganze Teile des streng vertraulichen Quellcodes des mobilen Apple-Betriebssystems iOS aufgetaucht. IT-Sicherheitsexperten gehen davon aus,

Teile des streng vertraulichen iOS-Quellcodes sind angeblich auf GitHub veröffentlicht worden.

(Quelle: Motherboard ) dass damit die Sicherheit aller iPhones und iPads gefährdet ist. Betroffen zu sein scheint eine Kernkomponente namens "iBoot", welche das Starten des Betriebssystems regelt. Wer den Code veröffentlicht hat, ist unbekannt. Auch die möglichen Folgen sind noch ungewiss. Man kann annehmen, dass mit der Offenlegung des Codes bald neue Jailbreaks möglich werden, um Software auf den iPhones und iPads lauffähig zu machen, die von Apples System-Software nicht autorisiert wurde.

Bislang scheint aber "nur" Code von iOS 9 und nicht etwa von Apples neustem iOS-Betriebssystem durchgesickert zu sein. Apple hat sich bislang noch nicht zu dem Vorfall geäußert. Der Sachbuch-Autor Jonathan Levin sagte gegenüber dem Portal Motherboard, dass es sich um den "größten Leak der Geschichte" handelt und der Code authentisch sei, was auch von einem zweiten Sicherheitsexperten und Apple-Kenner bestätigt wird.

Inzwischen ist der Eintrag nicht mehr auf GitHub verfügbar. Apple hat jedoch sein iOS-Betriebssystem über die Jahre hinweg immer wieder abgesichert. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

|

Scooped by

Gust MEES

|

Apple users continue to be some of the favorite targets of malvertising campaigns, according to a report published this week by cyber-security firm Confiant.

The report describes a new malvertising group called VeryMal that's been going after Apple users, with the latest campaigns employing steganography techniques to hide malicious code inside ad images to avoid detection.

The Confiant report comes after the company discovered a different malvertising group last year, named ScamClub, which also exclusively targeted Apple users.

But while ScamClub was a much bigger operation, hijacking as many as 300 million web sessions for US-based iOS users, the VeryMal group is a much smaller in size, being blamed for only five million hijacks.

However, the difference, according to researchers, is that this newer group is way sneakier, employing steganography to hide the code responsible for redirecting users from legitimate sites to malicious ones. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security/?&tag=Steganography https://www.scoop.it/t/securite-pc-et-internet/?&tag=Steganography

Les contrôles d’accès censés protéger les données personnelles comme le carnet d’adresses peuvent être contournés, comme vient de le démontrer un chercheur en sécurité.

Depuis hier, 24 septembre, les utilisateurs d’ordinateurs Mac peuvent installer la dernière version du système d’exploitation macOS Mojave. Malheureusement, celle-ci est déjà impacté par une importante faille de sécurité qui met à mal la protection des données personnelles. Avec macOS Mojave, Apple a en effet musclé les contrôles d’accès aux fichiers et aux applications sensibles tels que le carnet d’adresses, l’historique des messages, la base de données d’email, le microphone, la caméra, etc. Mais ces contrôles d’accès peuvent être court-circuités, comme le démontre le chercheur en sécurité Patrick Wardle.

Cet expert a développé une application baptisée « breakMojave » capable de siphonner en douce le carnet d’adresses de l’utilisateur sans rien lui demander. Il a montré le déroulement du hack dans une vidéo Vimeo. Au départ, on constate qu’aucune application tierce n’a accès au carnet d’adresses. Le chercheur ouvre ensuite une fenêtre Terminal et tente d’accéder directement aux données du carnet d’adresses, sans succès. Le lancement de breakMojave provoque enfin l’extraction des données, qui se retrouvent copiées en vrac sur le bureau. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

Le chercheur en sécurité Patrick Wardle a mis en lumière sur son blog une faille dans macOS permettant d'installer à distance des logiciels malveillants.

Selon Wardle, « sur macOS, les applications peuvent prévenir l'utilisateur qu’elles sont capables de prendre en charge (ou gérer) différents types de documents et / ou schémas d’URL personnalisés. Vous avez sûrement déjà rencontré ce comportement sur macOS. Par exemple, lorsque vous double-cliquez sur un document .pdf, Aperçu est lancé pour ouvrir le document. Ou, dans un navigateur, vous cliquez sur un lien vers une application qui se trouve dans le Mac App Store, l'application App Store est lancée pour traiter cette demande. » Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

Les chercheurs en sécurité de Versprite ont identifié plusieurs failles de sécurité touchant Airmail pour Mac. Ces dernières pourraient compromettre la sécurité d'un compte, laissant un accès libre à la totalité des messages.

Sur un blog, Versprite dévoile en détail la méthode mise en place pour tirer partie des vulnérabilités du logiciel. Pour résumer, l'attaque commence par l'envoi d'un mail comprenant un ou plusieurs liens faisant office de piège, et contenant un schéma URL particulier à Airmail. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

The researcher says that bypassing Kext protections was "trivial," and the zero-day bug permits unprivileged code usage in order to "post synthetic events and bypass various security mechanisms on a fully patched macOS box."

The problem lies in the approval, or rejection, of synthetic events in the latest version of macOS. When two synthetic "down" events run, High Sierra interprets the attack as a manual approval via one "down" and one "up" click, which gives attackers a path straight to system compromise

Wardle told attendees that the bug was found by accident as he copied and pasted code, setting the script to click a synthetic mouse "down" twice without meaning to.

"Two lines of code completely break this security mechanism," Wardle told the publication. "It is truly mind-boggling that such a trivial attack is successful."

The next version of the OS, Mojave, will block synthetic events entirely, according to the researcher. However, the security community has expressed concerns that this could hamper the functionality of legitimate apps and services.

ZDNet has reached out to Apple and will update if we hear back. Learn more / En savoir plus / Mehr erfahren:

https://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

Since iOS 8 rolled out in 2014, all iPhones and iPads have come with device encryption. Often protected by a four- or six-digit passcode, a hardware and software combination has made it nearly impossible to break into an iPhone or iPad without cooperation from the device owner.

And if the wrong passcode is entered too many times, the device gets wiped.

But Matthew Hickey, a security researcher and co-founder of cybersecurity firm Hacker House, found a way to bypass the 10-time limit and enter as many codes as he wants -- even on iOS 11.3.

Normally, iPhones and iPads are limited in how many times a passcode can be entered each minute. Newer Apple devices contain a "secure enclave," a part of the hardware that can't be modified, which protects the device from brute-force attacks, like entering as many passcodes as possible. The secure enclave keeps count of how many incorrect passcode attempts have been entered and gets slower at responding with each failed attempt.

Hickey found a way around that. He explained that when an iPhone or iPad is plugged in and a would-be-hacker sends keyboard inputs, it triggers an interrupt request, which takes priority over anything else on the device.

"Instead of sending passcodes one at a time and waiting, send them all in one go," he said. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

Apple delivered its latest batch of security updates for iOS and macOS this week.

On iDevices, the update was a full-on point release, bumping the iOS version from 11.3 to 11.3.1 and making it easy to check whether you’ve installed the update correctly: just go to Settings → General → Software Update and see what version number you’re currently on.

For Mac users, the patch is dubbed simply Security Update 2018-001, so your macOS version stays at 10.13.4 after you’ve installed it.

Safari was bumped from 11 to 11.1 in this update – note that if you’re still on El Capitan or Sierra (OS X 10.11.6 and macOS 10.12.6 respectively), where there isn’t a 2018-001 update, you’ll need to update Safari separately.

Just two critical vulnerabilities were patched this time, both of them in the WebKit web rendering code in iOS and macOS. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

Apple loggt APFS-Passwort im Klartext mit

Wer externe Datenträger mit APFS nutzt und diese verschlüsselt, dessen Passwort wird in einigen MacOS-Versionen im Klartext mitgeloggt. Der Fehler ist bislang nur teilweise behoben worden.

Wer externe Datenträger mit Apples Dateisystem APFS (Apple Filesystem) nutzt und diese verschlüsselt, dessen Passwort wird in einigen Versionen von MacOS im Klartext mitgeloggt, wie die Forensik-Expertin Sarah Edwards schreibt. Der Fehler ist von Apple mit der aktuellen Version 10.13.3 bei der Einrichtung neuer Volumes behoben worden, verwundbar waren offenbar Nutzer der Versionen 10.13.1 und 10.13.2. Auch die Version 10.13.2 ist mittlerweile gegen Angriffe abgesichert.

Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

Einer US-Firma ist es nach Erkenntnissen der IT-Sicherheitsfirma Malwarebytes gelungen, den Passwortschutz von Apples iPhone zu knacken. Ihr Gerät mit dem Namen GrayKey könne den Passcode der Geräte herausfinden, berichtet Malwarebytes. Dem Unternehmen zufolge dauert der Prozess bei sechsstelligen Zahlenfolgen zwischen zwei Stunden und drei Tagen. Malwarebytes geht davon aus, dass GrayKey eine von Apple noch nicht entdeckte Software-Schwachstelle nutzt und nicht mehr funktioniert, wenn der Konzern diese stopft. So lief es vor einigen Jahren bereits bei einem anderen Gerät zum Knacken von iPhones, der IP-Box.

GrayKey: Hacker-Box für Behörden

Die 2016 in Atlanta (US-Bundesstaat Georgia) gegründete Firma Grayshift produziert GrayKey. Sie bietet ihre Dienste ausschließlich Behörden an. Bisher hatten Experten vor allem der Firma Cellebrite aus Israel die Fähigkeit zugeschrieben, den Passwortschutz von iPhones auszuhebeln. Auch in diesem Fall ist unklar, wie genau das funktioniert.

GrayKey: Was kostet die Hacker-Box?

Während Cellebrite laut Medienberichten einen Preis von 5.000 US-Dollar pro Gerät verlangt und man die iPhones der Firma zuschicken muss, gibt Grayshift die Technik laut Malwarebytes direkt seinen Kunden in die Hand. Für 15.000 US-Dollar gibt es eine Version der GrayKey-Box, die nur mit Internet-Anbindung funktioniert und eine bestimmte Anzahl von Telefonen entsperrt. Für 30.000 US-Dollar dagegen erhalten die Behörden ein GrayKey-Gerät ohne Einschränkungen, das auch keinen Internet-Zugang benötigt.

Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security https://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security/?&tag=Cellebrite https://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security/?&tag=Graykey

|

Scooped by

Gust MEES

|

You must remember the long and tedious battle between Federal Bureau of Investigation and iPhone manufacturer firm Apple over unlocking of an iPhone owned by the terrorist involved in the San Bernardino mass shooting around two years back. In that particular case, Apple flatly refused to provide feds access to the data and the FBI had to pay more than a million dollar to an Israeli mobile forensics firm Cellebrite to unlock the shooter’s iPhone 5c.

It seems like the feds won’t need to plead Apple to unlock its phones anymore because of the breakthrough findings of Cellebrite. As per the Israeli firm, its new hacking tool would unlock just about any iPhone available in the market that runs on iOS 5 to iOS 11 including the newbie iPhone X. It is worth noting that Cellebrite develops digital forensics tools and programs for cell phones and its most popular product is the Universal Forensic Extraction Device or UFED that helps investigators extract all the passwords and data stored in a mobile phone. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

C'est le site italien mobileworld.it qui rapporte l'information. Un message texto spécifique composé avec un caractère de cette écriture provoque de nombreux problèmes.

En en cas de notification embarquant le message, c'est l’interface d’accueil du terminal, nommée Springboard, qui est mis en berne. Et en cas de reboot, l'appareil peut se retrouver à redémarrer sans cesse. Alors, seule la réinitialisation peut sauver l'utilisateur.

iMessage, WhatsApp et Facebook Messenger touchés

Le bug fonctionne sur la version iOS 11.2.5 du système d'exploitation, la dernière version de l'outil. Mais il ne marche pas avec iOS 11.3 beta. Le bug a été testé avec macOS et watchOS. Et il fonctionne dans cette configuration. A noter que les applications iMessage, WhatsApp, Facebook Messenger, Outlook for iOS, et Gmail sont sensibles à ce fâcheux bug. A noter que Telegram et Skype ne sont pas touchés par ce bug.

Apple a mentionné qu’il allait corriger ce bug avant la sortie d’iOS 11.3, prévue pour dans quelques mois. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security/?&tag=iOS https://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

Les contraintes imposées par Apple à toutes les apps qui veulent trouver leur place sur le Mac App Store ne suffisent pas à éviter toutes les failles de sécurité, même si cela n’y ressemble pas à première vue. Felix Krause a trouvé un moyen original pour qu’une app puisse récupérer à votre insu tout le contenu affiché sur l’écran de votre Mac, tout en respectant les exigences de sandboxing de la boutique.

Son idée est de faire une capture d’écran de macOS avant d’appliquer un traitement de reconnaissance optique des caractères (OCR) pour y trouver des informations intéressantes. Il peut s’agir des sites que vous visitez, mais aussi de vos identifiants et même de vos mots de passe. Pour cela, il suffit de faire des captures d’écran très régulières et si l’utilisateur affiche un mot de passe dans son gestionnaire, ne serait-ce que brièvement, il sera enregistré et analysé.

Concept développé par Felix Krause, qui récupère effectivement des informations sensibles tout en respectant les conditions de du Mac App Store. Cliquer pour agrandir

La possibilité de prendre une capture d’écran est accessible à n’importe quelle application macOS avec quelques lignes de code seulement. Il n’y a aucune autorisation préalable à obtenir pour que ces lignes soient fonctionnelles et le système n’alerte pas l’utilisateur, par exemple de façon visuelle comme sur iOS. En clair, une app distribuée sur le Mac App Store et respectant toutes les consignes de cloisonnement d’Apple pourrait se transformer en malware qui analyse en permanence ce que vous faites sur votre ordinateur et l’envoie sur un serveur tiers.

Apple a été notifié de cette faille dans la sécurité de macOS et on imagine qu’une future version du système bloquera cette possibilité. Ou au moins, s’assurera que l’utilisateur autorise une app à faire des captures d’écran, en général ou au cas par cas. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Your new post is loading...

Your new post is loading...

Meet OSX/CrescentCore, the next generation of fake Flash Player malware—now redesigned to evade antivirus detection.

Hot on the heels of Intego's discovery of OSX/Linker and being the first to detect OSX/NewTab, the Intego team has discovered in the wild another previously unknown bit of malware that installs other unwanted software—but only if you're not running third-party endpoint protection software, and only if your operating system isn't running inside a virtual machine.

Intego has observed this malware in multiple places across the Web, from sketchy copyright-infringing download sites to rogue, high-ranking, non-sponsored Google search results links.

Learn more / En savoir plus / Mehr erfahren:

https://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security